本報告由國家互聯網應急中心(CNCERT)與安天科技集團股份有限公司(安天)共同發布。

一、概述

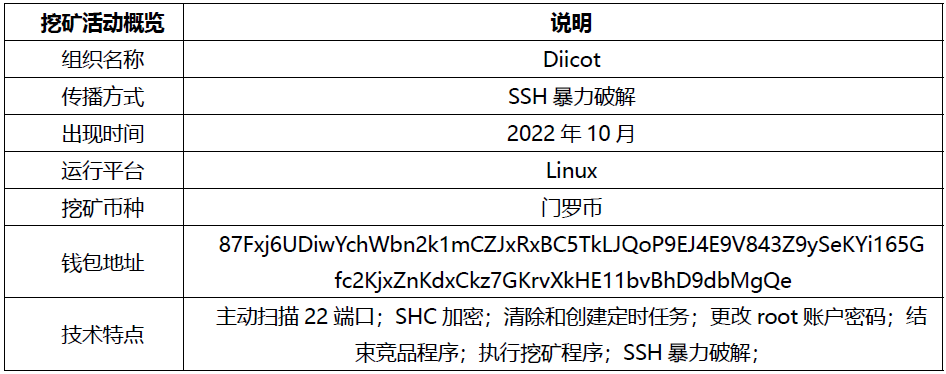

近期,CNCERT和安天聯合監測發現Diicot挖礦組織(也稱color1337、Mexals)頻繁發起攻擊活動,境內受害服務器已達600余臺。

Diicot挖礦組織在此次活動中,Diicot挖礦組織在此次活動中,以互聯網下暴露22端口的設備作為攻擊目標,使用SSH暴力破解工具實施入侵。成功后,根據設備CPU性能,利用托管網站下發不同載荷。當設備性能較弱時,從托管網站下載相應工具和腳本,實施掃描和暴力破解進行傳播;當設備性能較強時,下載挖礦程序進行挖礦。

通過對攻擊者使用的C2資源進行分析發現,攻擊者于2022年10月13日至2023年5月27日期間不斷更新攻擊載荷,增加shc加密等手法以達成免殺的目的。跟蹤監測發現2023年3月1日至今,境內受害服務器(以 IP 數計算)累計600余臺。

表格1 Diicot組織挖礦活動概覽

二、攻擊流程

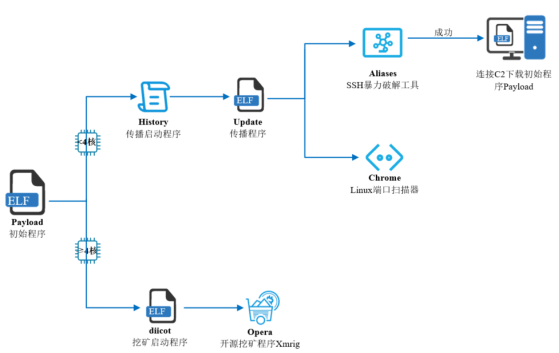

初始攻擊程序Payload執行后,首先會清除主機中的全部定時任務,并結束競品挖礦木馬相關進程,根據受害者主機CPU核數的不同執行不同操作:

當核數少于4核時, Payload下載并運行History,用以啟動傳播程序Update,同時釋放“protocols”。Update運行后會判斷運行目錄是否存在名為“Chrome”、“aliases”、“protocols”的文件,若不存在,則下載“Chrome”、“aliases”文件并運行。Chrome為Linux端口掃描器,運行后會掃描隨機網段中開放22端口的設備,并將設備IP地址保存為“bios.txt”。aliases為SSH暴力破解工具,運行后使用“protocols”文件中保存的95組賬號密碼,對bios.txt中記錄的IP地址,進行SSH暴力破解。若成功暴力破解某臺設備,則會登錄該設備并執行遠程bash命令,用以結束競品挖礦木馬進程、下載并執行初始攻擊程序payload。

當核數大于或等于4核時,Payload會執行diicot,diicot為挖礦木馬的啟動程序,用于下載并運行挖礦程序Opera進行挖礦,Opera為開源挖礦組件xmrig。隨后,diicot會清除主機中的全部定時任務,并結束競品挖礦木馬進程,創建名為“Example systemd service”的服務和多個定時任務來實現挖礦程序Opera持久化運行。

圖1 攻擊流程圖

三、樣本功能與技術梳理

3.1 初始攻擊程序Payload

1、初始攻擊程序Payload為SHC加密的BASH腳本,并使用修改后的UPX進行壓縮保護,后續載荷均使用該方法進行壓縮加密。

2、初始攻擊程序Payload運行后會清除主機中的全部定時任務,并結束競品挖礦木馬相關進程。

3、根據受害者主機CPU核數的不同執行不同操作:

當核數少于4核時, Payload下載并運行傳播啟動程序History,用以啟動傳播程序Update,執行傳播功能。

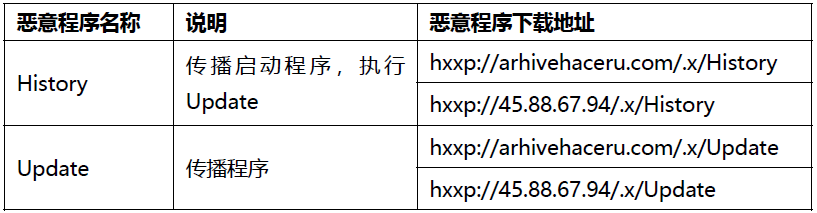

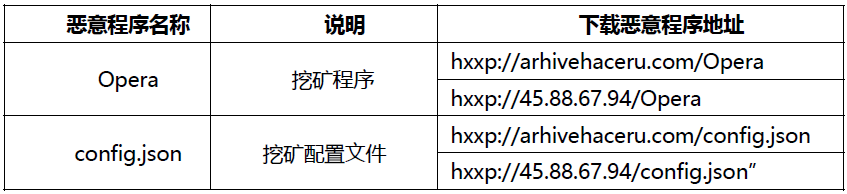

表格2 惡意程序下載地址和說明

當核數大于或等于4核時,執行挖礦啟動程序diicot,用于下載并運行挖礦程序Opera,進行挖礦。

表格3 惡意程序下載地址和說明

![]()

4、Payload修改主機root賬戶密碼,將新密碼回傳至攻擊者服務器。

5、若CPU占用率超過50%,則會結束所有CPU占用率超過40%的進程。

6、攻擊者將自定義的SSH密鑰寫入到主機中,用于SSH免密連接。

3.2 傳播程序Update

1、傳播啟動程序History運行后,執行傳播程序Update。

2、Update運行會修改系統的打開文件數與用戶進程數限制以保證后續代碼的順利執行,隨后判斷運行目錄是否存在名為“Chrome”、“aliases”、“protocols”的文件,若不存在則下載并運行Linux端口掃描器Chrome和SSH暴力破解工具aliases。

表格4 惡意程序下載地址和說明

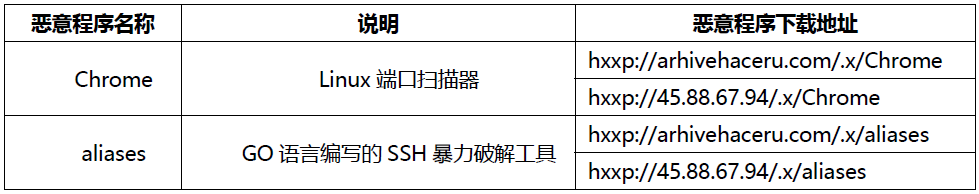

3、Update創建多個定時任務,實現持久化。

1)每天運行一次傳播啟動程序History

2)開機啟動Update

3)每分鐘、每月定時啟動Update

圖2 Update創建多個定時任務

4、執行Linux端口掃描器Chrome程序,掃描隨機網段中開放22端口的設備,并將設備IP地址保存為“bios.txt”。

5、SSH暴力破解工具aliases運行后,使用“protocols”文件中保存的95組賬號密碼,對bios.txt中記錄的IP地址,進行SSH暴力破解。其還具備信息回傳、遠程命令執行功能。aliases運行后向攻擊者服務器回傳目標主機地址、系統信息、用戶名、登陸密碼等數據。

6、若成功暴力破解某臺設備,則會登錄該設備執行遠程bash命令,該命令用于清理結束競品挖礦木馬相關進程、下載并執行初始攻擊程序。

7、在成功進行暴力破解后,回傳受害者主機信息。其中,回傳數據包括目標主機地址、系統信息、用戶名、登陸密碼等。

3.3 挖礦程序Opera

挖礦啟動程序diicot運行后創建“/var/tmp/.ladyg0g0/.pr1nc35”目錄,并檢查該目錄中是否存在挖礦程序Opera和配置文件,若不存在則下載,該挖礦程序為開源挖礦組件xmrig。

表格5 惡意程序下載地址和說明

挖礦啟動程序diicot會清除主機中的全部定時任務,并結束競品相關進程,執行挖礦程序Opera。隨后通過以下兩種方式實現持久化:

1、創建名為“Example systemd service”的服務,每隔一小時檢測一次Opera的運行狀態,若停止運行則重新啟動,保證挖礦程序的持續運行。

2、diicot創建多個定時任務,實現持久化。

1)每天運行一次挖礦啟動程序diicot

2)開機啟動挖礦啟動程序diicot

3)每分鐘、每月定時啟動挖礦啟動程序diicot

圖3 diicot創建多個定時任務

四、挖礦木馬落地排查與清除方案

4.1 挖礦木馬落地識別

文件名:

/var/tmp/Documents/.diicot

/var/tmp/Documents/Update

/var/tmp/Documents/History

/var/tmp/Documents/Opera

/var/tmp/Documents/config.json

/usr/bin/.locatione

/usr/bin/sshd

/var/tmp/Documents/aliases

/var/tmp/Documents/Chrome

/lib/systemd/system/myservice.service

/var/tmp/Documents/.5p4rk3l5

/var/tmp/.update-logs/.5p4rk3l5

網絡側排查

arhivehaceru.com(攻擊者服務器)

45.88.67.94(攻擊者服務器)

45.88.67.94:7777(礦池)

139.99.123.196:80(礦池)

pool.supportxmr.com:80(礦池)

服務執行路徑

[Unit]

Description=Example systemd service.

[Service]

Type=simple

Restart=always

RestartSec=3600

ExecStart=/bin/bash /usr/bin/sshd

[Install]

WantedBy=multi-user.target

進程名稱

Opera

4.2 清除方案

1、結束挖礦進程

結束名為“Opera”且占用率高的進程

2、刪除服務

rm -rf /lib/systemd/system/myservice.service

3、刪除定時任務

rm -rf /var/tmp/Documents/.5p4rk3l5

rm -rf /var/tmp/.update-logs/.5p4rk3l5

4、刪除惡意文件

rm -rf /var/tmp/Documents/.diicot

rm -rf /var/tmp/Documents/Update

rm -rf /var/tmp/Documents/History

rm -rf /var/tmp/Documents/Opera

rm -rf /var/tmp/Documents/config.json

rm -rf /usr/bin/.locatione

rm -rf /usr/bin/sshd

rm -rf /var/tmp/Documents/aliases

rm -rf /var/tmp/Documents/Chrome

rm -rf /lib/systemd/system/myservice.service

rm -rf /var/tmp/Documents/.5p4rk3l5

rm -rf /var/tmp/.update-logs/.5p4rk3l5

五、感染規模

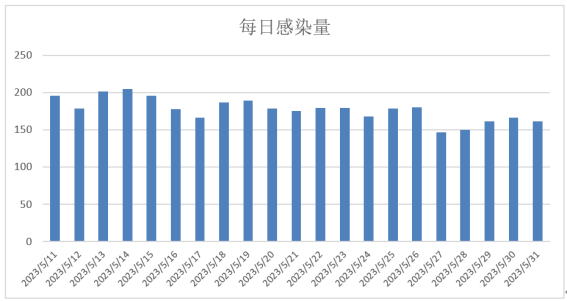

通過監測分析發現,國內于2023年3月1日至5月31日期間該挖礦木馬日上線數最高達到200余臺,累計已有600余臺設備受其感染。每日境內上線數情況如下。

圖4 每日上線境內數量

六、防范建議

請廣大網民強化風險意識,加強安全防范,避免不必要的經濟損失,主要建議包括:

1)加強口令強度,避免使用弱口令,密碼設置要符合安全要求,并定期更換。建議使用16位或更長的密碼,包括大小寫字母、數字和符號在內的組合,同時避免多個服務器使用相同口令;

2)及時更新補丁,建議開啟自動更新功能安裝系統補丁,服務器應及時更新系統補丁;

3)及時更新第三方應用補丁,建議及時更新第三方應用如WebLogic等應用程序補丁;

4)開啟日志,開啟關鍵日志收集功能(安全日志、系統日志、錯誤日志、訪問日志、傳輸日志和Cookie日志),為安全事件的追蹤溯源提供基礎;

5)安裝終端防護軟件,定期進行全盤殺毒;

6)當發現主機感染挖礦程序后,立即核實主機受控情況和入侵途徑,并對受害主機進行清理。

七、相關IOC

45.88.67.94

45.139.105.222

212.193.30.11

arhivehaceru.com

52CB6682849AE2978B6F07EC98DC550A

946689BA1B22D457BE06D95731FCBCAC

8CD22AE52EF7ADA0C6BDE9CBEDC992E1

0874C80875045B0F40B9D2A2FBAC1BBC

7B0DFEE24D9807D2ACA8FDC9E5E1AA0D

C9B7A680754497A2A681FA0F55636FEC

C689456EED1C848302797E3299CC8373