1 概述

工業控制系統(Industrial Control Systems,ICS),是由對實時數據進行采集、檢測的過程控制組件和各種自動化控制組件組成,該系統具有確保工業生產設施自動化運行以及過程監視與控制的功能。以往,工業控制系統與互聯網之間通常采用物理隔離,其無法接入互聯網。但是隨著“工業4.0”、“智能制造”、“互聯網+”等概念的提出,工業控制系統中越來越多采用了基于TCP/IP的通信協議,工業控制系統在提高智能化、自動化的同時,也面臨著信息安全方面的威脅,包括各種木馬、病毒和網絡攻擊等。近年來,國內外城市軌道交通工控系統安全事故時有發生,造成了不良的影響,嚴重威脅人民群眾的生命財產安全。本文研究的ICS系統在軌道交通應用中的安全問題,即城市軌道交通工控系統信息安全[1]。

入侵檢測(IntrusionDetection)是工業控制系統中信息安全的關鍵組成,通過收集和分析工業控制系統的網絡行為,然后將該網絡行為與已知的入侵行為進行對比或者對未知入侵行為的信息進行判斷,從而可以檢測出對工業控制系統的入侵和攻擊行為。[2,3]

深度學習(DeepLearning)作為一種具有前途的技術,已廣泛應用在許多分類問題中,本文結合兩種算法,即自動編碼器和多層感知器,搭建了一個入侵檢測系統,并進行相應的測試。[4]

2 城市軌道交通系統信息安全分析

本節主要是介紹城市軌道交通系統安全需求的產生、面臨的網絡攻擊、軌道交通系統采用的通信協議等。

2.1 城市軌道交通系統安全需求

隨著城市規模不斷發展和擴大,城市人口的劇增、更多的出行需求導致交通擁堵問題越來越嚴重。城市軌道交通作為人們通勤的主要交通工具之一,在城市交通中發揮著巨大的作用,也有力地緩解了交通擁堵問題。由于列車在高速環境下運行,確保城市軌道交通安全穩定的運行就顯得尤為重要,針對信號系統、通信系統和列車車輛等模塊都提出了極高的要求。

無論是車輛、信號系統還是通信系統,在列車高速運行過程中都必須保持準確無誤工作,即便一個小的誤差,也有可能導致車毀人亡的嚴重后果。隨著工業化與信息化的融合,越來越多的工業控制系統與企業信息網絡相連,企業信息網絡一般能夠連接外網,在實現智能高效的同時,也給了黑客可乘之機,通過網絡對整個軌道交通控制系統進行攻擊,最終導致列車發生嚴重的事故。

2.2 城市軌道交通面臨的網絡攻擊

城市軌道交通系統的信息化建設經歷了從簡單到復雜,從單一到多元的過程。因此,城市軌道交通系統已經從一個“信息孤島”轉變為一個集運營、管理、服務的智能化信息網絡。

TCP/IP作為城市軌道交通系統連接的主要通信方式,為整個網絡互聯互通提供了便利,然而由于TCP/IP技術本身存在安全隱患,可能會對城市軌道交通工控系統造成嚴重的影響。這些威脅包括常見的網絡攻擊,例如拒絕服務(Dos)/分布式拒絕服務(DDos)攻擊、網絡嗅探、IP、欺騙、木馬攻擊以及信息垃圾等,攻擊手段變得更加多樣復雜。[5]

2.3 RSSP-Ⅱ安全通信協議

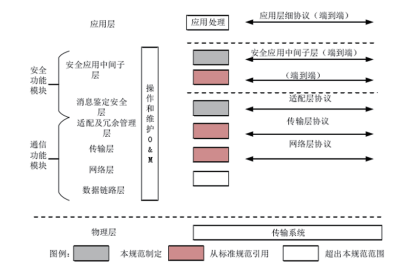

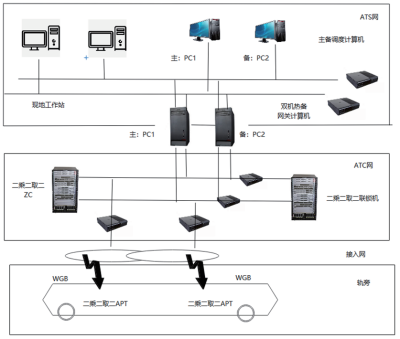

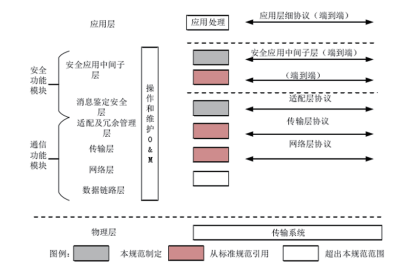

城市軌道交通系統車-地設備間的通信過程是基于RSSP-Ⅱ鐵路信號安全通信協議完成的。該協議對信號安全設備通過開放式傳輸系統進行了詳細的規范。鐵路信號安全設備之間安全通信接口采用分層結構。在TCP/IP五層模型的基礎上加入適配和冗余管理層、消息鑒定安全層和安全應用中間子層,形成了特殊的RSSP-Ⅱ通信模型。該協議的通信系統如圖1所示。

圖1 通信系統圖

雖然RSSP-Ⅱ的安全性能有所提高,但是仍然面臨各種滲透攻擊的風險,本文將進行各種滲透測試,并利用入侵檢測模型識別攻擊類型。

3 基于深度學習的入侵檢測模型

隨著人工智能的迅速發展,很多算法在安全領域得到了很好的應用,本文通過介紹兩種算法,并將二者組合起來,構建入侵檢測模型。

3.1 深度學習

深度學習是機器學習的一個新領域,已應用于許多領域,例如語音和圖像識別、自然語言處理、藥物發現和推薦系統。在過去的幾年中,深度學習已證明其在入侵檢測領域和整個安全領域的效率。

深度學習基于人工神經網絡,該人工神經網絡是受人腦啟發的計算模型。它由生物神經元(也稱感知器)的大量相連節點組成,每個神經元執行簡單的數學運算(激活函數)。每個神經元的輸出都由該操作以及該節點特有的一組參數(權重和偏差)決定。[6]

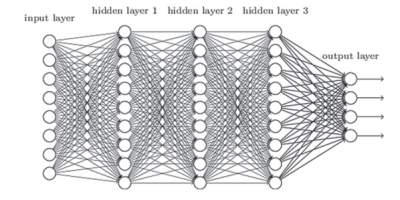

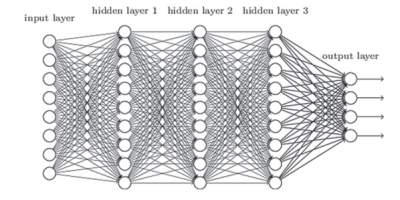

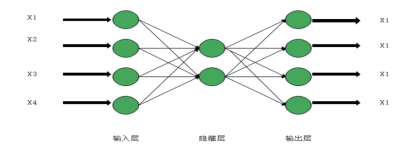

深度神經網絡是具有兩層以上的神經網絡:輸入層,至少一個隱藏層和輸出層,如圖2所示。

圖2 深度神經網絡

3.2 多層感知器

多層感知器是深度神經網絡的子集,多層感知器公式基于反向傳播算法。它由兩個階段組成,前饋階段和反饋階段。第一步,數據在網絡上傳播以最終獲得輸出,并將其與實際值進行比較以獲取誤差,然后將其最小化,將誤差反向傳播到上一層,相應地調整權重。重復該過程,直到誤差低于預定閾值為止。[7,8]

本文中的多層感知器主要解決五個分類問題,即將輸入模式分配給以神經網絡輸出表示的類別之一(Dos,Probe,U2R,R2L,Normal)。

3.3 自動編碼器

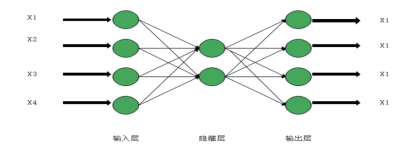

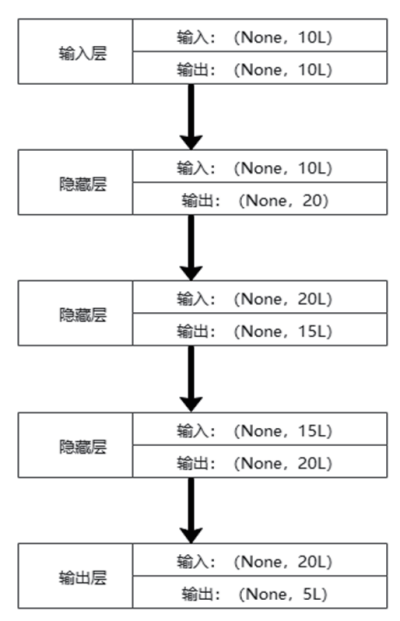

自動編碼器是前饋神經網絡,與多層感知器非常相似,但是自動編碼器的目的是重建自身的輸入(而不是預測目標),輸出層必須具有與輸出層相同數量的節點。通常,自動編碼器用于降維,如圖3所示。

圖3 自動編碼器

降維嘗試減少數據中的變量數,并有助于對高維數據進行分類、可視化、通信和存儲。降維有兩種類型:特征選擇和特征提取。特征選擇包括移除不必要的特征。特征提取將原始數據轉換為適合建模的特征。

在這項工作中,自動編碼器用于特征選擇任務,并有效地將數據集的維數從40降到10。

3.4 模型搭建

模型由三個主要階段組成:預處理階段、特征值縮減階段和分類階段。

在預處理階段,主要工作包括將獲取的RSSP-Ⅱ安全通信協議包中的符號特征轉換為數值,刪除缺少數據的屬性,對數據進行歸一化,將已經標記過的數據包分成五個類。

特征值縮減階段使用自動編碼器來降低特征數。它有一個輸入層、三個隱藏層和一個輸出層,其中輸入層具有40個節點,表示預處理后的特征向量節點數。三個隱藏層分別具有30、25、20個節點,組成編碼部分的還有瓶頸層,它是中間層,其輸出表示將在分類階段使用的新的縮減數據。瓶頸層由代表簡化數據集的十個節點組成。解碼部分還由三個隱藏層組成,這三個隱藏層分別與具有20、25和30個節點的編碼部分對稱。最后,輸出層由代表重建數據的40個節點組成。[9]

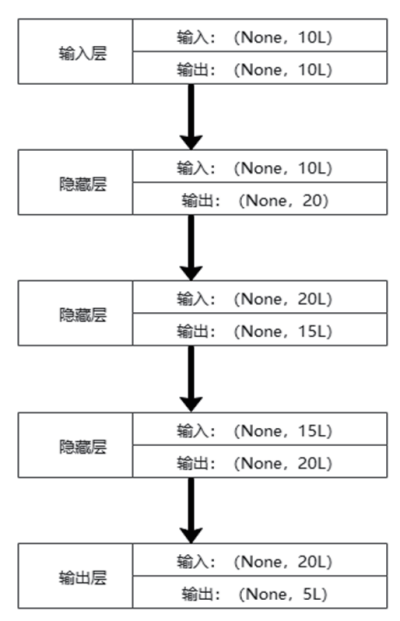

在分類階段使用多層感知器,它由一個輸入層,一個或多個隱藏層和一個輸出層組成,多層感知器在這項工作中能夠很好地區分攻擊和非攻擊數據,甚至可以識別攻擊類型(Dos,Probe,U2R,R2L)。構建一個四層感知分類器,該分類器由一個輸入層和一個包含五個節點的輸出層組成,其中輸入層有10個節點,這些節點表示從特征縮減階段得到的相關特征;三個隱藏層分別具有20、15和20個節點;輸出層的5個節點代表五類:四種攻擊類型和正常數據。圖4為MLP的結構。[10]

圖4 多層感知器的結構

4 實驗結果和分析

4.1 實驗環境與數據

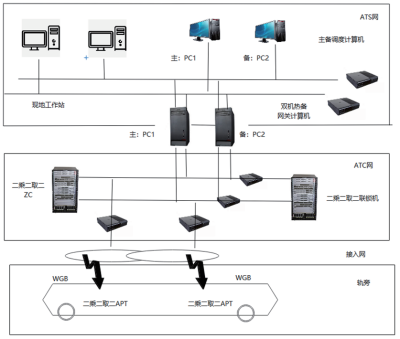

本實驗選擇ATS調度計算機、網關計算機、現地工作站,ATC網中ZC、CI聯鎖機和列車及其通信網絡作為本文滲透測試的最小系統。最小系統如圖5所示。

圖5 最小系統結構圖

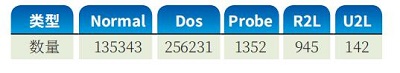

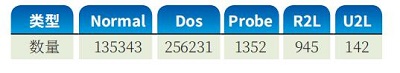

同時選擇Wireshark捕獲網絡數據信息;在系統正常運行時,通過使用開源工具模擬特定攻擊類型得到各種樣本,并利用Wireshark收集原始數據。最終得到394,013個訓練樣本。如表1所示。

表1 訓練樣本分類

4.2 實驗與分析

評估模型的性能有許多指標,例如準確率、檢測率、假陽性率和真陽性率、假陰性率和真陰性率等。入侵檢測通常使用精度和誤報率作為判斷標準。其中精度和誤報率由真陰性(TN),正確率(TP),誤報率(FP)構成。真陰性(TN)表示正確分類為正常事件的數量;正確率(TP)表示被錯誤歸類為正常事件的異常數量;誤報率(FP)表示被錯誤歸類為異常的正常事件數量。

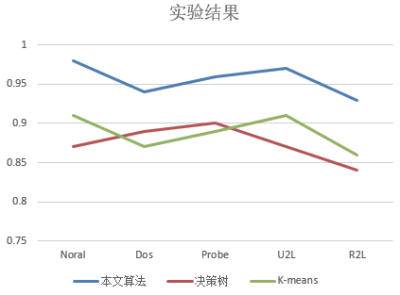

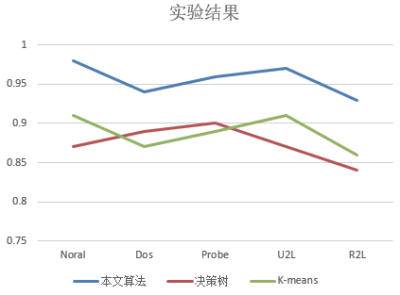

通過精度和誤報率將本文的方法與決策樹和K-means進行比較。如圖6所示。

圖6 算法精度比較

本文所使用的算法與決策樹和K-means在精度和誤報率方面均有很大的優勢,由于使用了自動解碼器,測試樣本的時間也要優于其他兩種算法。

5 結束語

本文以軌道交通信號系統中常見的網絡攻擊為對象,采用了自動編碼器與多層感知器相結合的方法來對攻擊類型進行分類。自動編碼器能夠提取訓練樣本的特征值,從而大大縮減了訓練時間,多層感知器能夠通過大量訓練樣本的訓練對待檢測數據進行較高準確率的判斷,大大提高了入侵檢測的精度和安全性。AP

作者簡介

張菁博(1982-),女,河南洛陽人,高級工程師,碩士,現任上海申通地鐵集團有限公司技術中心網絡安全主管,主要研究方向為大數據、人工智能、工控安全。

孫 煜(1985-),男,上海人,工程師,學士,現任上海申通地鐵集團有限公司技術中心技術副總監,研究方向為信息化、智慧地鐵。

倪 華(1981-),男,江蘇鹽城人,工程師,學士,現任上海工業控制安全創新科技有限公司研發中心副主任,研究方向為信息安全、工控安全、架構設計。

劉小波(1992-),男,貴州遵義人,助理工程師,碩士,現任上海工業控制安全創新科技有限公司研發工程師,研究方向為工控安全、大數據。

參考文獻:

[1] J.P.Anderson. Computer security threat monitoring and surveillance[R]. Technical report, James P . Anderson Company, Fort Washington, 1980.

[2] Chaurasia S, Jain A. Ensemble neural network and K-NN classifiers for intrusion detection[J]. Int J Comput Sci Inf Technol, 2014, (5) : 2481 – 2485.

[3] Ding N, Liu Y, Fan Y, Jie D. Network attack detection method based on convolutional neural network[R]. Proceedings of 2019 Chinese Intelligent Systems Conference, 2020, (68) : 610 – 620.

[4] Erlank AO, Bridges CP. A hybrid real-time agent plat-form for fault-tolerant, embedded applications[J]. Autonomous Agents & Multi Agent Systems. 2017, 32 (2) : 252 – 274.

[5] 王宇盛. 基于Modbus TCP工業控制網絡入侵檢測分析方法研究[D]. 北京: 北京工業大學, 2017.

[6] Glavic M. Agents and multi-agent systems: a short intro-duction for power engineers[R]. University of Liege, 4000 Liege, Belgium, 2006.

[7] Herrero á, Corchado E. Multiagent systems for network intrusion detection: a review[J]. Computational Intelligence in Security for Information Systems , 2009, (63) : 143 – 154.

[8] Kim J, Kim H. Applying recurrent neural network to intrusion detection with hessian free optimization[J]. International Workshop on Information Security Applications, 2015 : 357 – 369.

[9] 司艷芳. 高速網絡入侵檢測系統體系結構研究間[D]. 哈爾濱:哈爾濱工程大學, 2019.

[10] Panda M, Patra MR. Network intrusion detection using Na?ve Bayes[J]. Int J Comput Sci Netw Secur 7 (12) : 258 – 262.

摘自《工業控制系統信息安全專刊(第七輯)》