南京訊石數據科技有限公司

1 項目概況

1.1 項目背景

隨著物聯網技術的廣泛應用,石油行業的信息安全隱患問題日益突出。近來年,國家出臺了各類安全規范和標準,能源基礎設施安全已上升至國家戰略的高度。

在油田開采過程中,會產生各類生產數據,幾乎涵蓋了油田生產過程的所有核心數據資料,這不僅是我國能源行業的關鍵數據,也是企業乃至國家能源發展的核心競爭力。這些真實數據一旦被采集完成,將完全脫離用戶自身控制。所以,必須要保證油田生產數據采集傳輸與數據庫存儲的安全。

實現油田生產數據傳輸與存儲的安全防護,一方面不能依托國外的產品技術,必須采用我國自主的算法與產品技術。另一方面,還需要從根本上徹底擺脫傳統的由設備供應商提供產品密鑰的方式,設備廠商僅提供產品功能,而核心密鑰則由油田企業自己生產、簽發和管控。只有這樣才可以真正實現生產數據的安全自主可控。

1.2 項目簡介

由于歷史原因,我廠第XX礦物聯網系統采用油田自建的獨立有線和無線網絡傳輸數據,僅在網絡邊界及安全域出口設置防火墻,采油終端及相關設備、系統缺少安全防御措施,實時數據的傳輸全部明文傳輸,數據回到信息中心數據庫也是明文存儲。另外,相關操作指令和參數也全部是明文發送,數據面臨很大的安全風險。采油產生的實時數據全面反映了油田開發的細節和總體趨勢,一旦遭遇攻擊,黑客可全面分析油田的采油情況,對油井儲量、品質及相關技做出統計分析,甚至可以通過對監控系統數據的分析,修改相關操作指令和參數,造成不可估量的嚴重后果。

本項目采用滿足物聯網需求的國有自主IPK輕量級密鑰技術,算法采用國家密碼局SM系列算法,為油田XX廠建立自主密鑰中心,將安全完全掌控在自己手里,以后無論哪種設備或應用進入油田系統,必須獲得XX廠信息中心的合法密鑰和授權才可以進入系統使用。

通過項目前期的溝通調研,根據油田生產環境及現場情況,本項目分兩期執行:

第一期:油田生產自主密鑰系統及生產數據庫的授權加密存儲;

第二期:基于自主密鑰的油田實時生產數據的安全加密傳輸。

1.3 項目目標

經過數十年,油田生產已經接入了各類生產設備、數據終端、控制系統等,安全防護的加入,不能對現有系統的效能造成影響,更重要的,為了保證生產安全,安全防護需不改變現有應用,即插即用,實現與現有系統的無縫對接。面對油田生產現狀,如何在不影響原有應用和設備的基礎上,實現對采油數據的安全保障,真正實現生產數據的安全自主可控是本項目的關鍵,也是本項目面臨的挑戰。

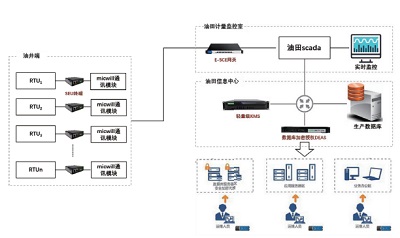

本項目總體架構如圖1所示。

圖1 項目總體架構

生產數據由油井口的數傳RTU采集并通過McWiLL無線網絡傳輸至油田計量監控的SCADA生產系統,經過SCADA系統的數據通過油田內部生產網存入信息中心的生產數據庫,并為各種應用提供數據服務。

本項目在RTU與McWiLL通訊模塊之間加入數據加密SEU終端,并在SCADA生產系統前端加入安全E-SCE網關,通過SEU與E-SCE為RTU采集發送的數據建立專用安全通道,實現了生產數據的安全傳輸。同時,在油田信息中心部署數據庫加密授權DEAS系統與輕量級密鑰系統KMS,在不改變原有應用習慣的基礎上,實現油田數據庫授權登錄及加密存儲。而整個數據的核心密鑰,由IPK輕量級KMS基于設備標識完成自主生產和簽發,SEU實現與RTU的即插即用,當SEU上線時,系統首先檢測設備密鑰,未安裝密鑰的設備將與密鑰系統MS建立安全連接,實現密鑰的自動下發,同時與E-SCE安全網關基于SM2算法完成雙向認證后開始工作。DEAS系統經由輕量級KMS進行密鑰授權后才可登錄,DEAS采用SM4對儲存于生產庫的數據進行加密存儲,同時為各種數據應用提供實時解密應用。

2 項目實施

2.1 項目物聯網應用安全需求

油田生產過程中產生的數據通過大量的RTU、DTU等數傳終端實現采集和傳輸,RTU、DTU等設備組成了油田數據采集物聯網,實現生產數據向SCADA系統的實時回傳。

目前XXX廠一個SCADA系統接入監控的油井在200口左右,每天都會有大量的生產數據在實施交互,同時對實時性具有一定的要求(延時小于5ms)。

在石油行業,油田生產入網設備種類較多,分布也較廣,同時還存在一定的行業特殊性要求。本項目實施必須考慮到今后對上千口油井實時監控形成的海量終端的接入需求,采用高效率、低功耗的安全運算方式實施安全防護,同時還要考慮到安全防護成本投入問題。

2.2 項目安全防護技術體系確認

在密碼學公鑰體制中,主要存在兩大體制,一種是目前已經成熟的公鑰基礎設施(Public KeyInfrastructure,PKI)CA體系,即證書體系。經過10余年的發展,PKI證書認證體系為基于人類行為的網絡應用起到了非常好的安全保障,而且已經被應用到各類互聯網電子業務中。

但隨著近幾年物聯網的興起,越來越多的應用不再基于人類本身,而是集中在各種物(設備/終端)上。物與物之間的通訊有窄帶通訊、低功耗等要求,同時還具有數量眾多、廣域分布等特點,另外物聯網應用本身的多樣性、特殊性要求,都與傳統的以人為主體的互聯網應用不同,PKI證書認證技術針對物聯網應用的不足也逐步顯現出來。

2.2.1 IPK輕量級密鑰技術

面對海量數據采集終端組成的油田物聯網,傳統PKI證書認證方式存在一定不足,其中心認證方式會降低海量終端的認證效率,同時由于海量終端認證造成的海量證書的生產管理也將會大大增加安全防護成本。本項目采用可滿足海量終端點對點快速認證的IPK輕量級密鑰技術實現對油田生產數據的安全防護。IPK具有低功耗、高效能運算的特點,完全滿足本項目油田物聯網的安全需求。

IPK與PKI證書公鑰密碼體系采用了相同的密碼學基礎,都是基于橢圓曲線密碼學(Elliptic CurveCryptography, ECC),其所生成的SM2密鑰對是相同的,只是與公鑰的綁定方法不同,但在應用中采用的密碼算法都是SM2和SM3,因此,IPK技術既是一種基于標識的SM2密鑰對的生成方法,也是一種非證書公鑰密碼的密鑰生成技術。

IPK技術實現中,入網終端最終使用的密鑰是由密鑰中心簽發的密鑰在終端本地進行復核運算后生成的,密鑰中心并不知道終端最終使用的密鑰,這樣就保證了在物聯網終端應用的環境下,即使密鑰中心被非法入侵出現泄露也不會造成整個安全體系的崩塌。

2.2.2 IPK標識認證與PKI證書認證過程對比

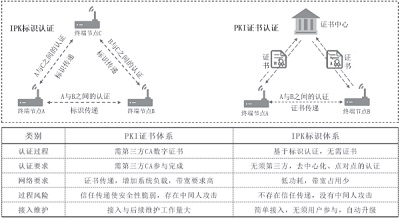

圖2為IPK與PKI認證過程對比,可以看出:PKI證書認證是通過證書傳遞實現兩終端設備之間的認證,由于證書的合法性需要通過證書中心確認,所以每次證書認證,都必須基于中心進行。而IPK標識認證則是通過標識傳遞實現終端設備之間的認證,由于標識是設備本身具有的,可由認證設備直接確認,所以,IPK標識認證無須中心即可快速實現設備間的點對點認證。

圖2 IPK與PKI認證過程對比

2.2.3 IPK標識認證與PKI證書認證過程對比

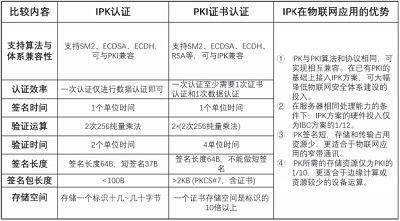

表1是IPK與PKI的認證方式對比,可以看出:PKI與IPK都屬于公鑰密碼技術,使用的算法和協議也都相同。但IPK的認證效率、簽名長度都優于PKI,由于IPK將設備標識作為公鑰使用,使得設備存儲空間大大減少,這對于物聯網感知層終端應用非常適合,同時滿足邊緣計算應用。

表1 IPK與PKI認證方式對比

2.3 項目安防技術與產品實現

2.3.1 入網設備密鑰的自主生產與簽發

輕量級KMS(密鑰系統)是本項目安全防護的核心。傳統的IT應用中,要針對進入互聯網應用的人簽發密鑰,從而實現安全應用;在工控IoT應用中,也同樣需要為每一個接入物聯網的終端簽發密鑰,以完成安全應用。在實際應用中,業主往往強調了產品功能而忽略了設備密鑰的重要性,很多時候,設備提供商都是在實現產品功能的同時,也寫入產品密鑰為業主實現項目的安全防護,而這也就為工控應用安全埋下隱患。

本項目為油田用戶建立KMS,實現所有接入油田物聯網的終端設備密鑰必須由業主自主生產與簽發,沒有獲得KMS簽發的密鑰設備將無法接入油田物聯網。同時,考慮到接入油田物聯網設備密鑰簽發、更新的便利,本項目KMS對外提供標準的密鑰服務接口,可同時支持線上、線下密鑰簽發,以更好地服務于用戶,同時也實現了用戶對自身數據安全防護的自主可控。

2.3.2 油田生產數據安全傳輸的實現

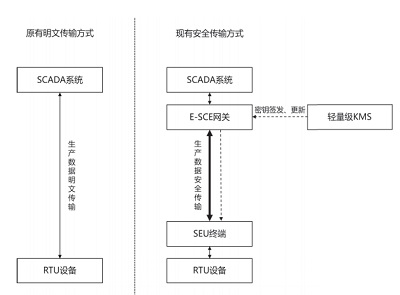

圖3為油田生產數據原有方式與現有安全方式對比,未加入安全防護之前,油田生產數據經由RTU設備采集后全部明文發送至SCADA系統,而SCADA系統發給RTU設備的控制指令、關鍵參數也是明文發送,由于RTU設備與SCADA系統之間全部是無線傳輸,且距離間隔較遠,全部明文發送給生產數據的機密性帶來風險,尤其是SCADA系統發送RTU設備的指令參數,如果遭遇劫持,后果無法想象。現有安全傳輸方式,通過加入即插即用的SEU終端與E-SCE網關,為油田生產數據實現安全傳輸保證了數據的機密性和完整性,抵御了復制、重放攻擊,同時采用輕量級KMS,完全滿足油田生產控制的效能要求。

圖3 油田生產數據原有方式與現有安全方式對比

2.3.3 生產數據庫授權及加密存儲的實現

油田生產數據為各種應用提供服務,要實現對數據存儲的加密,在遵循國家對能源數據的相關法律、法規的條件下,還必須解決如下問題:

(1)數據加密存儲不能影響業務應用的訪問

油田數據應用流程和方式已經形成了十幾年,與數據已經建立并形成了各種接口,對數據實現加密存儲必須保證數據加解密過程不會影響現有業務應用邏輯,對用戶的業務應用實現透明無感知。同時,要采用國有自主加密算法,即使出現拖庫等數據失竊事件,也不可被解密獲得敏感數據,從而有效保證數據安全。

(2)對敏感數據訪問實現自主密鑰的控制管理

油田生產數據量大,內部數據運維人員構成復雜,賬戶權限管理較亂,很多還都保持著用戶名+口令的方式進行數據管理,有的甚至已經被大家熟知,從來不曾更改。本項目采用油田自主簽發的密鑰實現數據庫的自主授權管控,徹底拋棄之前用戶名+口令的方式,運維人員根據自身的實際授權進行登錄訪問,杜絕運維過程造成的數據泄露風險。

(3)對敏感數據實現脫敏

根據用戶權限實現對敏感數據的遮蔽,對沒有取得權限的用戶返回脫敏數據,有權限的用戶才可返回明文數據。

3 案例亮點

數據采集是數據安全的第一道屏障,數據存儲面臨的安全風險不僅包括來自外部黑客的攻擊和內部人員的信息竊取,還包括不同利益方對數據的超權限使用等。本項目通過滿足物聯網安全應用的IPK輕量級密鑰技術,實現了油田自主密鑰的生產、簽發管理,降低了油田數據泄露的安全風險,加強了油田設備的安全管理,達到對油田生產數據安全的自主可控目的。

本項目的研究實施,為油田安全生產奠定堅實基礎,對油田信息化建設起到保駕護航的作用,也為我國能源數據安全防護的建立與實施起到了示范作用。